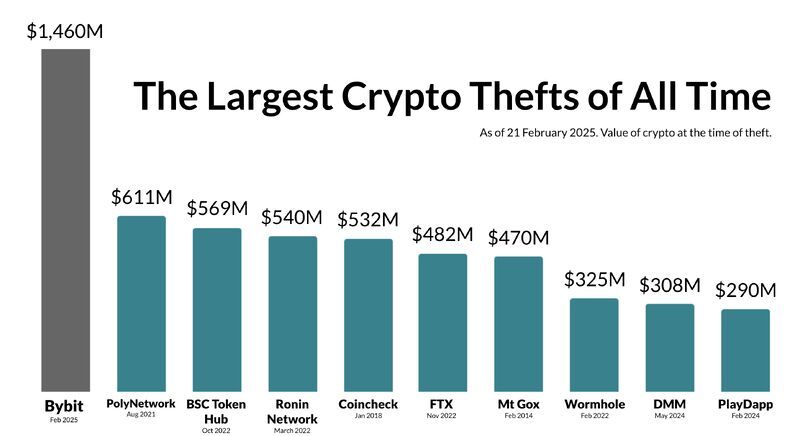

Злам Bybit 2025 року викликав значний резонанс у криптовалютному просторі. Цей інцидент, пов’язаний із порушенням безпеки на суму 1 500 000 000 доларів, став одним із найбільших зламів криптобірж в історії. Зловмисники використали вразливість гаманця, спорожнивши запаси Ethereum (ETH), що змусило трейдерів замислитися над причинами провалу. Чи можна було цьому запобігти? І найголовніше — чи в безпеці кошти користувачів? Розгляньмо детально, що саме сталося, як відреагувала Bybit і які наслідки це матиме для крипторинку в майбутньому.

КЛЮЧОВІ МОМЕНТИ

➤ Злам Bybit 2025 року використав недоліки підписання транзакцій, що призвело до втрати 1 500 000 000 доларів.

➤ Зловмисники застосували міжланцюгові мости та змішувачі для відмивання викрадених активів.

➤ Вразливості сторонніх систем безпеки, як-от порушення AWS у Safe{Wallet}, можуть поставити під загрозу біржі.

Що таке злом Bybit у 2025 році?

Злам Bybit був ретельно скоординованою атакою, унаслідок якої з платформи було виведено Ethereum (ETH) на суму 1 500 000 000 доларів. Розслідування вказують, що зловмисники скористалися вразливістю транзакцій із єдиним підписом, обійшовши захист гаманців і здійснивши несанкціоновані виведення коштів.

Як відбувся злам Bybit?

Компанії з безпеки блокчейнів, які аналізували інцидент, виявили недолік у процесі підписання гаманців, який, імовірно, став основною точкою входу для нападників. Ось як це могло статися:

- Експлуатація підписання транзакцій започаткувала процес, коли зловмисники використали вразливість єдиного підпису. Цей крок дозволив їм санкціонувати численні виведення за допомогою одного схвалення.

- Далі відбулося порушення холодного гаманця. На відміну від більшості атак, спрямованих на гарячі гаманці, цей випадок зачепив холодне сховище Bybit, що викликало занепокоєння щодо серйозніших прогалин у безпеці.

- Усе це супроводжувалося фішинговими та соціальними атаками. Зловмисники, можливо, отримали доступ до внутрішніх облікових даних через шахрайські схеми, спрямовані на співробітників Bybit. Проте це лише рання гіпотеза, а Bybit, здається, виявила головну причину (докладніше про це згодом).

Що таке вразливість транзакцій із єдиним підписом?

Ця вразливість полягає в тому, що єдине схвалення транзакції може бути повторно використано або маніпульовано, що призводить до несанкціонованих виведень. Розгляньмо це поетапно:

- Недолік підпису смарт-контракту – коли кошти переміщуються з холодного гаманця на гарячий, система генерує підпис схвалення для перевірки транзакції.

- Використання процесу затвердження – зловмисники перехопили цей підпис і використали його для запуску кількох несанкціонованих транзакцій.

- Виснаження коштів за секунду– оскільки система розглядала ці транзакції як схвалені, зловмисники могли вивести Ethereum (ETH) із резервів Bybit без негайного спрацьовування сигналів тривоги.

Уявіть, що ви підписали порожній чек для довіреної особи. Проте замість зняття домовленої суми вона копіює ваш підпис і спорожняє весь ваш банківський рахунок. Саме це сталося тут: хакери перехопили дійсний підпис і використали його повторно, щоб спорожнити кошти Bybit.

Чи були інші прогалини в безпеці?

Хоча недолік транзакції з єдиним підписом, схоже, є основним експлойтом, інші потенційні проблеми можуть включати фішингові атаки, вразливості смарт-контрактів і, очевидно, затримку виявлення атаки.

Хоча ці дані з’явилися спочатку, нова інформація пролила світло на головну причину зламу Bybit 2025 року.

Що спричинило злом Bybit у 2025 році?

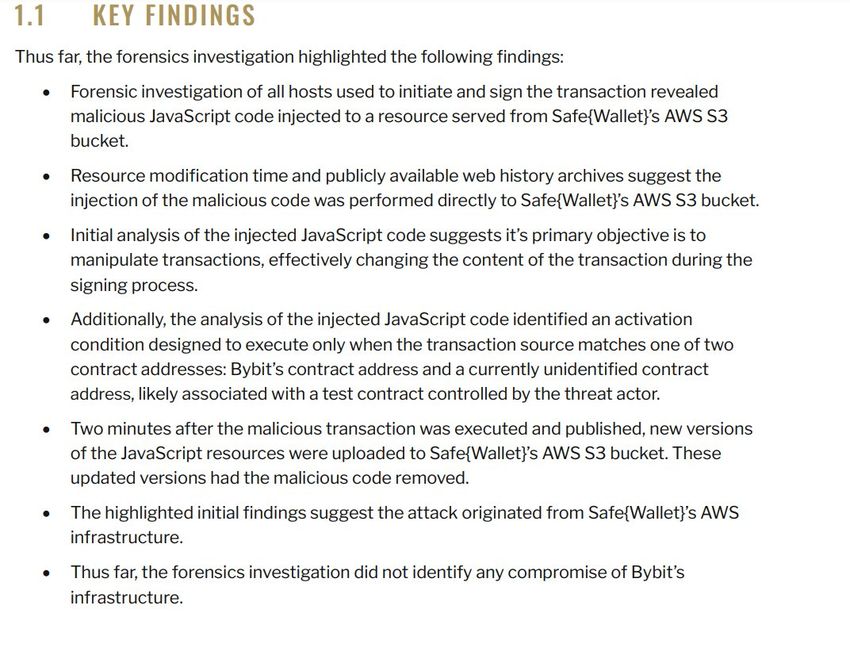

Всупереч початковим побоюванням щодо внутрішнього провалу безпеки, судові розслідування вказали на порушення в Safe{Wallet} — сторонній інфраструктурі гаманців, яку Bybit використовувала для транзакцій із кількома підписами.

Що таке Safe{Wallet}?

Уявіть Safe{Wallet} як сейф, керований смарт-контрактом, призначений для захисту транзакцій за допомогою кількох підписів. Він працює на AWS S3, тобто зберігає та завантажує JavaScript-файли з хмари для обробки операцій. Звучить ефективно, чи не так? Однак саме тут усе пішло не так.

Зловмисники знайшли спосіб вставити шкідливий JavaScript у сховище AWS S3 Safe{Wallet}, непомітно змінюючи транзакції в реальному часі. Таким чином, хоча основна безпека Bybit технічно не була зламана, інструмент, який використовувався для схвалення та виконання операцій, зазнав маніпуляцій. По суті, Bybit підписувала перекази, але хакери змінювали кінцевого отримувача, залишаючись непоміченими.

Як відбулася атака?

Під час планового переказу ETH із холодного гаманця до теплого шкідливий сценарій, вбудований у JavaScript Safe{Wallet}, змінив деталі транзакції під час підписання.

Саме це сталося тут: підписувачі Bybit схвалили транзакцію, вважаючи її безпечною, але змінений сценарій Safe{Wallet} непомітно підмінив адресу отримувача на ту, що належала нападникам.

Викрадення транзакцій у реальному часі

Ін’єкція JavaScript була налаштована так, щоб активуватися лише за умови, що транзакції походять із певних адрес — контракту холодного гаманця Bybit та іншої невідомої адреси (імовірно, тестової, використаної нападниками). Це означало:

- Якщо звичайний користувач взаємодіяв із Safe{Wallet}, нічого підозрілого не відбувалося.

- Коли Bybit обробляла переказ великої суми, сценарій змінював адресу отримувача перед виконанням.

Оскільки транзакція все ще мала криптографічний підпис від авторизованих гаманців Bybit, жодних тривожних сигналів не виникало; на блокчейні все виглядало цілком законно.

Не типовий злом біржі

Більшість хакерських атак на криптовалютні біржі, такі як Mt. Gox (2014) або Coincheck (2018), включали витік приватних ключів або прямі злами біржових гаманців. Це схоже на грабіжників, які проникають у банківське сховище.

Проте злам Bybit 2025 року був іншим — це атака на рівні інфраструктури. Замість викрадення ключів зловмисники маніпулювали самим процесом підписання транзакцій, що означало:

- Безпека гаманців Bybit фактично не була порушена.

- Атака використала інструмент підписання операцій, а не саме зберігання активів.

Чому це важливо для безпеки криптовалют

Цей інцидент виявив серйозний недолік: навіть якщо біржа надійно захищає власні системи, сторонні інтеграції можуть стати слабкими місцями.

Safe{Wallet} не був створений як майданчик для хакерів, але його залежність від файлів JavaScript в AWS S3 виявилася слабкою ланкою. Ніхто не очікував, що зловмисники прослизнуть шкідливий код на рівні інфраструктури, але вони це зробили; непомітно переписування транзакцій безпосередньо перед виконанням.

Ця ситуація стала сигналом: криптоплатформи не можуть сліпо довіряти стороннім інструментам без регулярних перевірок безпеки, незалежного контролю транзакцій і посилених захисних заходів із кількома підписами. Якщо хакери здатні викрасти сам процес підписання, навіть найкращий захист гаманців втрачає сенс.

Навіть у системі з кількома підписами, як показав цей злам, якщо підписувачі несвідомо схвалюють шахрайські операції, заходи безпеки стають марними.

Хто стояв за зламом Bybit 2025 року?

Злам Bybit 2025 року приписують сумнозвісній групі Lazarus Group — північнокорейському хакерському угрупованню, яке підтримується державою та відоме організацією найбільших криптовалютних крадіжок в історії. Ця група пов’язана з кількома гучними кіберзлочинами, включно з недавнім зламом Phemex, де було викрадено приблизно 85 000 000 доларів.

Як їм це вдалося?

Lazarus Group не просто зламала та забрала кошти. Натомість вони здійснили точкову атаку на процес схвалення транзакцій Bybit. Проникнувши в систему Safe{Wallet}, вони непомітно перенаправляли активи під час законних переказів.

Результат? 401 000 ETH зникли миттєво, спричинивши катастрофу на 1 500 000 000 доларів.

Як хакери відмивали кошти

Викрасти криптовалюту легко. Витратити її без виявлення — справжній виклик. Lazarus дотримувалася своєї звичної схеми відмивання:

- Централізовані змішувачі

- Міжланцюгові мости

- Маловідомі біржі

- Переведення коштів через платформи з низьким рівнем KYC, які не ставлять зайвих запитань.

Старі прийоми, але цього разу з більшим обсягом. Хочете детальніше? Ознайомтеся з аналізом:

Злом Bybit 2025 був не просто простою крадіжкою Ethereum; це було витончене пограбування з кількома активами, що виходять за рамки звичайного ETH. Зловмисники вкрали 401 347 ETH (~$1,4 млрд), 90 376 stETH (стейкінг Lido Ethereum), cmETH & METH tokens (ETH зі стейкінгом у ліквідному стейкінгу з Mantle та інших протоколів) і $100 000 USDT (пізніше заморожені Tether).

Таке поєднання активів ускладнило відмивання, оскільки активи стейкінгу не можуть бути легко ліквідовані без виявлення. Це змусило зловмисників покладатися на мости, міксери та централізовані біржі — крок, який зробив їх більш відстежуваними.

Якою була реакція Bybit?

Bybit швидко відреагувала на порушення, запровадивши багатошаровий план дій.

Негайні заходи

- Кошти було захищено, а користувачам гарантовано співвідношення активів 1:1.

- Проведено оновлення безпеки, зокрема посилено гаманці з кількома підписами, інструменти моніторингу та захист API.

- Біржа запустила програму винагороди за повернення 10 %, що становить понад 140 000 000 доларів, для етичних хакерів.

- Bybit заморозила замовлення та розпочала відстеження активів із партнерами, такими як Chainalysis, Arkham та іншими.

LazarusBounty.com — нова зброя проти криптозлочинів

У новаторському рішенні Bybit запустила LazarusBounty.com — першу в галузі платформу збору винагород, спрямовану проти північнокорейської Lazarus Group.

Чим вона відрізняється?

- Мисливці за винагородами можуть заробляти миттєво.

- Біржі та змішувачі отримують стимули для дій.

- Рейтинг добрих і злих акторів.

- Дані про гаманці в реальному часі для дослідників.

Як покращити LazarusBounty?

Ось наші пропозиції для вдосконалення цієї служби:

1. Представляємо мережу “Hot Wallet Defense”

Наразі LazarusBounty реагує, відстежуючи викрадені активи після факту. Bybit могла б перейти до проактивного захисту гарячих гаманців бірж до атаки.

Це можливо через децентралізовану систему-приманку, де біржі інтегрують сценарії відстеження в реальному часі, які позначають підозрілі операції до їх завершення на блокчейні.

2. Залучайте регулюючі органи за допомогою сповіщень у режимі реального часу

Bybit могла б додати панель для регуляторів, повідомляючи правоохоронні органи одразу після руху коштів, пов’язаних із Lazarus.

Нинішня проблема полягає в тому, що біржі часто заморожують активи занадто пізно. Прямий зв’язок із Інтерполом, OFAC чи FATF прискорив би реагування.

3. Відкриті винагороди за рух гаманців

Наразі винагорода прив’язана до заморожування коштів. А що, якби мисливці могли відстежувати та заявляти на конкретні гаманці? Bybit могла б дозволити користувачам «зарезервувати» гаманець; якщо він рухається, вони отримують винагороду за відстеження шляху відмивання.

4. Публічний API чорного списку для бірж

Біржі не завжди діють швидко через брак відстеження гаманців у реальному часі. Рішення? Живий API, який миттєво оновлює дані про високоризикові гаманці, змушуючи біржі діяти до зникнення коштів у змішувачах.

Скільки вдалося повернути?

Станом на кінець лютого 2025 року з викрадених у зламі Bybit активів заморожено або повернуто 42 800 000 доларів. Ось повний розподіл:

- Ethereum (ETH): 34 ETH (≈97 000 доларів) перехоплено та заморожено ChangeNOW, що зупинило подальший рух зловмисників.

- Біткоїн: 0,38755 біткоїна (≈37 000 доларів) заблоковано в мережі Avalanche після міжланцюгового переносу хакерами.

- Стейблкоїни (USDT/USDC): Tether заморозила 181 000 USDT, а FixedFloat заблокувала 120 000 доларів у змішаних USDT і USDC, пов’язаних із викраденими активами.

- Похідні стейкованого Ethereum: 15 000 ETH успішно повернуто протоколом mETH до того, як нападники змогли їх вивести, що запобігло подальшій ліквідації рідких стейкованих активів.

Крім того, триваюча судова експертиза блокчейну виявила понад 11 000 адрес гаманців, пов’язаних із відмиванням викрадених коштів, що дозволяє біржам і протоколам блокувати та заморожувати підозрілу активність у реальному часі.

Як відстежили та заморозили викрадені кошти?

Повернення цих активів стало можливим завдяки багатошаровим глобальним зусиллям, які поєднали:

- Заморожування на біржах: платформи, такі як FixedFloat, ChangeNOW, Bitget і THORChain, ідентифікували та заблокували депозити, пов’язані з викраденими активами.

- Чорний список емітентів стейблкоїнів: Tether і Circle позначили та заморозили рахунки з викраденими USDT і USDC, унеможлививши їх використання хакерами.

- Аналітика блокчейну: команди експертів, включно з Elliptic, Arkham, Chainalysis і TRM Labs, склали карту руху коштів нападників, допомагаючи біржам блокувати транзакції до їх виведення.

- Програми винагород і участь спільноти: LazarusBounty.com від Bybit стимулювала незалежних дослідників відстежувати викрадені активи, пропонуючи 5 % винагороди за успішне заморожування та до 10 % за повернення коштів.

Хоча повне повернення малоймовірне, поєднання координації бірж, аналітики в реальному часі та розслідувань, керованих винагородами, може виявитися ефективним. Передусім у обмеженні можливостей хакерів вивести викрадені активи!

Як злам Bybit вплине на ринок криптовалют?

Злам Bybit 2025 року довів, що навіть гаманці з кількома підписами та холодне зберігання не захищені від інфраструктурних порушень. Оскільки хакери стають дедалі винахідливішими, біржі мусять посилювати безпеку, перевіряти інтеграції та впроваджувати виявлення шахрайства в реальному часі. Ідея полягає не в довірі, а в перевірці.

Майбутнє криптобірж залежить від проактивного захисту, співпраці в межах галузі та розумніших стратегій повернення коштів для протидії дедалі складнішим кіберзагрозам.