За оцінками аналітичної компанії TRM Labs, російські кіберзлочинці безпосередньо причетні до відмивання понад $35 млн у криптовалютах, викрадених у користувачів сервісу LastPass.

Експерти пов’язують багаторічне вимивання активів із компрометацією менеджера паролів LastPass у 2022 році. Детально проаналізований ланцюжок транзакцій свідчить: переміщення цифрових активів здійснювали із використанням нелегальної фінансової інфраструктури, характерної для кримінального середовища РФ.

Російські кіберзлочинці: як відмивали викрадені кошти

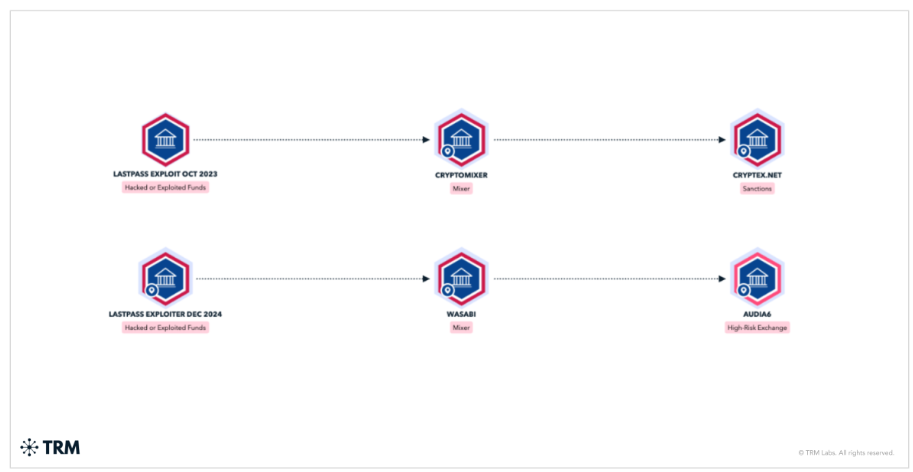

За результатами дослідження, нападники широко застосовували протоколи фінансової приватності для маскування походження активів. Врешті-решт, ланцюг операцій привів до платформ, пов’язаних із російською юрисдикцією, як з’ясували фахівці.

У ході документування виявлено, що відплив коштів із скомпрометованих сховищ тривав аж до кінця 2025 року.

Зловмисники системно відмивали цифрові активи через фінансові шлюзи, до яких неодноразово вдавалися різні кримінальні угруповання РФ. Серед основних каналів — Cryptex, біржа, яка перебуває під санкціями офісу контролю за іноземними активами США (OFAC).

TRM Labs вказує на сталі ончейн-ознаки, що дозволили прив’язати серію інцидентів до координованої діяльності одного угруповання.

Зловмисники застосовували instant swap-сервіси для конвертації різних криптовалют у біткойн, після чого переказували кошти до міксерів Wasabi Wallet, CoinJoin.

Подібні інструменти агрегують кошти десятків користувачів із метою сплутати історію транзакцій, створюючи видимість анонімності.

Втім, у доповіді зафіксовано прецедент неефективності таких приватних технологій. Експертам вдалося провести «de-mixing» завдяки аналізу поведінкової послідовності перенесення ключів у гаманцях.

Спостереження за конкретними цифровими слідами, на кшталт імпорту приватних ключів через софт гаманця, дозволило відновити шлях переміщення та фінальні депозити на російських біржах.

Окрім Cryptex, встановлено, що ще близько $7 млн після очищення на міксерах були заведені через Audi6 — локальний сервіс обміну, характерний для злочинного ринку РФ.

Фіксується, що гаманці, які використовували міксери, демонстрували сталі операційні зв’язки із РФ і до, і після відмивання. Ймовірно, контроль над інфраструктурою здійснювався безпосередньо з регіону.

Підсумки дослідження свідчать про визначальну роль російських криптовалютних платформ у забезпеченні процесів глобального кіберзлочину.

Забезпечуючи ліквідність і виходи у фіат для активів злочинного походження, такі біржі створюють можливості для монетизації даних-витоків, що ускладнює роботу регуляторів та міжнародного правосуддя й допомагає зловмисникам ухилятися від переслідування.