ZachXBT опублікував серію документів, викрадених у північнокорейських криптохакерів. Ці документи детально описують, як саме зловмисники атакують криптостартапи та як з цим боротися.

По суті, ці хакери працюють у невеликих командах, спільно керуючи десятками фальшивих персон, які потім подають заявки на ІТ-посади. Власна недбалість та зневажливе ставлення стартапів Web3 є найбільшим активом цих злочинців.

Розкрито криптосекрети Північної Кореї

З моменту здійснення атаки на Bybit на початку цього року, північнокорейські хакери здобули грізну репутацію в криптоіндустрії.

Небезпечна нова тактика включає проникнення в стартапи Web3; ця складна практика призвела до кількох відомих крадіжок цього року. Однак нещодавно один криптоаналітик опублікував звіт, що детально описує ці операції:

ZachXBT, популярний криптоінвестигатор, переслідує всі види злочинців Web3, проте північнокорейські хакери залишаються особливою сферою інтересу. Він відстежував усе, від порушень безпеки до відмивання грошей, і неодноразово попереджав про масштабне проникнення.

Сьогодні, однак, ZachXBT поширює цінну інформацію про те, як працюють ці групи.

Як діють інфільтратори

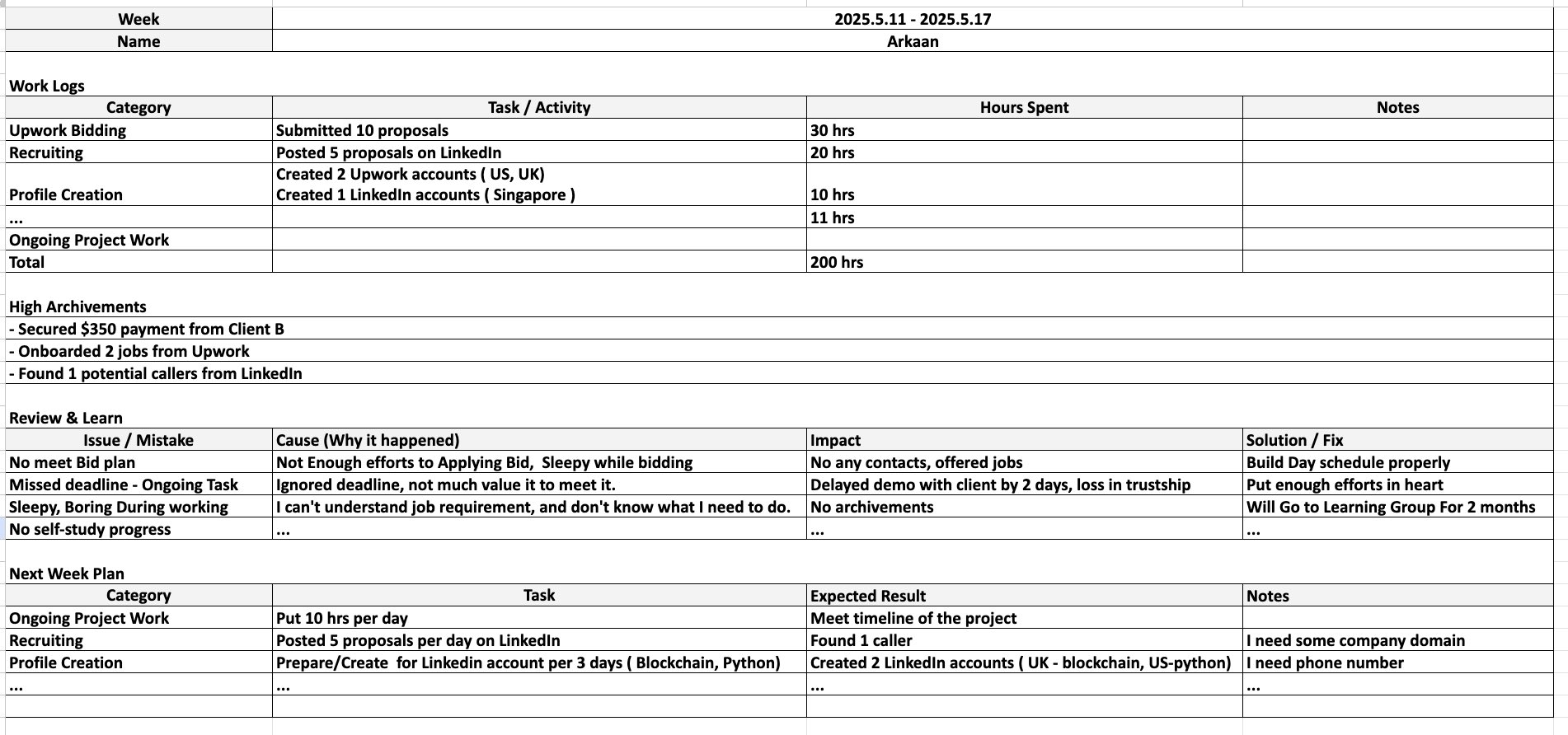

По суті, північнокорейські хакери розділяються на команди з п’яти осіб, щоб видавати себе за шукачів роботи в криптоіндустрії. Ці команди колективно набувають і керують понад 30 фальшивими особами, купуючи державні посвідчення, акаунти на Upwork/LinkedIn, VPN та інше.

Після цього вони починають подавати заявки на криптовакансії та шукати вразливості в безпеці, коли знаходять роботу. Вони значно віддають перевагу ІТ-ролям, оскільки це дає їм безліч можливостей шукати слабкі місця та співпрацювати над робочим навантаженням прикриття.

Ці північнокорейські криптошахрайства дуже складні, але ці документи показують, як з ними боротися. Кілька важливих підказок, таких як їхній вибір VPN, можуть викрити фальшивого претендента на роботу. Натомість найбільшою проблемою є зарозумілість.

Коли фахівці з кібербезпеки попереджають стартапи Web3 про потенційне проникнення, вони можуть отримати зневажливу відповідь:

«Основною проблемою у боротьбі з [північнокорейськими хакерами] у компаніях є відсутність співпраці. Також є недбалість з боку команд, які їх наймають, і стають агресивними, коли їх попереджають. [Ці хакери] жодним чином не є складними, але вони наполегливі, оскільки їх так багато на ринку праці по всьому світу», — заявив ZachXBT.

Ці хакери ніколи не залишаються на одній роботі, затримуючись лише настільки, щоб знайти вразливість у безпеці. Як тільки вони знаходять одну, такі групи, як Lazarus, застосовують зовсім інший підрозділ для здійснення атаки.

Ці методи заохочують північнокорейських криптохакерів підтримувати слабкі прикриття, сподіваючись, що недбалі практики найму вказують на вразливі заходи безпеки.

Стартапи Web3 повинні бути обізнані про північнокорейських хакерів, а не паралізовані страхом перед ними. Трохи старанності та обережності можуть допомогти захистити будь-який проєкт від цих атак проникнення.